Inleiding

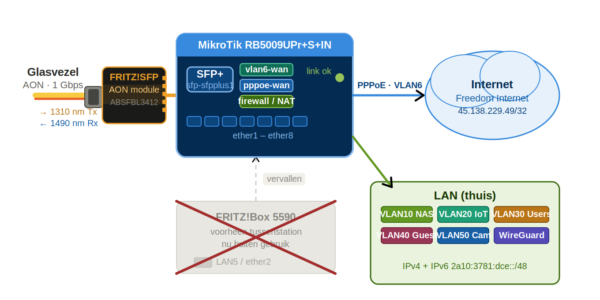

In een eerder bericht beschreef ik hoe ik de FritzBox als modem heb vervangen door een MikroTik RB5009UPr+S+IN router, aangevuld met VLAN-segmentatie, een managed switch en zelfgehoste diensten op een Synology NAS. De FritzBox bleef daarna nog één functie vervullen: het omzetten van het optische signaal van de glasvezel naar ethernet, waarna de MikroTik het verkeer via de ether2-poort ontving en verdeelde naar de aangesloten apparaten.

Die tussenschakel is er nu ook uit. De glasvezel gaat rechtstreeks de SFP-poort van de MikroTik in, via de SFP-AON module. Dit bericht beschrijft hoe ik dit heb aangepakt met assistentie van Claude.ai — inclusief de verrassingen onderweg, de risicobeheersstrategie en de configuratie stap voor stap.

Aanleiding en voorbereiding

De MikroTik RB5009 beschikt over een SFP+ poort (sfp-sfpplus1). De SFP AON module die normaal in het FritzBox 5590 zit, bleek ook in die poort te passen. Na overleg met de helpdesk van Freedom Internet werd duidelijk dat een directe aansluiting technisch mogelijk is:

Wat je beter kunt doen is de Mikrotik direct op de glasvezel aansluiten (als deze tenminste een mogelijkheid daar toe heeft). Dan zit er geen FRITZ!Box tussen.

Wat ik vooraf moest uitzoeken:

- Gebruikt Freedom Internet VLAN-tagging? Ja: VLAN ID 6 (802.1Q).

- Welk verbindingstype? PPPoE

- Wat is de MTU? 1508 op de VLAN-interface, 1500 op PPPoE.

- Wat zijn de PPPoE-credentials? gebruikersnaam: fritzbox@freedomnet.nl en wachtwoord ‘1234’.

Op de glasvezelkabel zelf zit PPPoE, wat ook bevestigd werd in de Freedom community en door een test te doen op het signaal wanneer de SFP AON module met glasvezel met de MikroTik RB5009 wordt verbonden.

Testen zonder de huidige configuratie via FritzBox te raken

De kern van de aanpak was dat de FritzBox actief bleef op ether2 totdat alles bewezen werkte. Zo had ik op elk moment een werkende terugvaloptie.

Concrete maatregelen:

- Vóór de migratie een volledige config-export aanmaken: /export file=backup-voor-pppoe-migratie

- De nieuwe PPPoE-client aanmaken als aanvulling op de bestaande configuratie

- Per fase controleren of de vorige fase correct was uitgevoerd voordat ik verder ga

- Een go/no-go moment na fase 3 (zie hierna): alleen verder bij

status=connectedop de PPPoE-client - De DHCP-client op ether2 uitgeschakeld (doch niet verwijderd) als eerste stap richting productie-migratie

- Na succesvolle migratie een nieuwe backup maken

Architectuur: voor en na

| Situatie | Beschrijving |

| Vóór | Glasvezel → FritzBox 5590 (AON) → ether2 MikroTik (DHCP) |

| Na | Glasvezel → SFP AON module in sfp-sfpplus1 → VLAN6 → PPPoE-client (pppoe-wan) |

De migratie stap voor stap

Fase 1 — SFP interface MTU aanpassen

De SFP-interface moet VLAN-tagged frames aankunnen. Omdat VLAN-headers 4 bytes toevoegen aan een standaard 1500-byte frame, is de MTU op de fysieke interface verhoogd naar 1508 en de L2MTU naar 1598.

/interface ethernet

set [ find default-name=sfp-sfpplus1 ] l2mtu=1598 mtu=1508

Fase 2 — VLAN6 subinterface aanmaken

Freedom Internet levert het signaal getagd op VLAN 6. Er is een subinterface aangemaakt op de SFP-poort:

/interface vlan

add name=vlan6-wan interface=sfp-sfpplus1 vlan-id=6 mtu=1508

Controle: de interface verschijnt als R – RUNNING.

Fase 3 — PPPoE client aanmaken

Op de VLAN6-interface wordt een PPPoE-client aangemaakt. Dit is het go/no-go moment van de hele migratie.

/interface pppoe-client

add name=pppoe-wan interface=vlan6-wan \

user=fritzbox@freedomnet.nl password=1234 \

add-default-route=yes default-route-distance=1 \

allow=pap max-mtu=1500 max-mru=1500

Na circa tien seconden verschijnt status=connected en is het vaste IPv4-adres zichtbaar op pppoe-wan. Hier bleek ook dat het wachtwoord 1234 correct was — een generiek wachtwoord dat Freedom voor alle aansluitingen gebruikt.

Fase 4 — DHCP client op ether2 uitschakelen

De FritzBox-verbinding via ether2 wordt uitgeschakeld. Dit is het moment waarop al het verkeer via pppoe-wan loopt.

/ip dhcp-client set [ find name=client1 ] disabled=yes

Fase 5 — IPv4 firewall filter aanpassen

Alle firewall-regels die verwezen naar ether2 als in-interface of out-interface zijn bijgewerkt naar pppoe-wan. Dit betreft WireGuard, alle inkomende services naar de NAS, de WAN-blokkering en de outbound-regels voor de verschillende VLANs.

Fase 6 — NAT regels aanpassen

De masquerade-regels en alle port-forwards (HTTP, HTTPS, SMTP, IMAPS, Synology Drive, OpenVPN, WireGuard) zijn omgezet van ether2 naar pppoe-wan.

Fase 7 — IPv6 aanpassen

De IPv6 DHCP-client is verplaatst van ether2 naar pppoe-wan. De twee statische default routes via ether2 en de FritzBox link-local gateway zijn verwijderd en vervangen door een route via pppoe-wan. PPPoE handelt de gateway automatisch af.

Fase 8 — MSS Clamping toevoegen

PPPoE heeft een lagere effectieve MTU dan standaard ethernet. Zonder MSS clamping kunnen grote TCP-verbindingen vastlopen. De mangle-regel zorgt dat de TCP Maximum Segment Size wordt afgekapt op 1452 bytes:

/ip firewall mangle

add chain=forward protocol=tcp tcp-flags=syn \

tcp-mss=1453-65535 action=change-mss new-mss=1452 \

out-interface=pppoe-wan passthrough=yes

Fase 9 — Traffic monitor aanpassen

De traffic monitor die bandbreedtegebruik bijhoudt, is bijgewerkt van ether2 naar pppoe-wan.

/tool traffic-monitor set [ find name=tmon1 ] interface=pppoe-wan

Verificatie na de migratie

De volgende controles bevestigden een volledige en correcte migratie:

| Controle | Resultaat | Details |

| PPPoE-client status | ✅ Connected | pppoe-wan actief |

| IPv4-adres | ✅ Correct | Vaste IP op pppoe-wan |

| IPv6 DHCP | ✅ Bound | Prefix /48 ontvangen |

| Ping IPv4 (8.8.8.8) | ✅ 0% verlies | ~3ms latency |

| Ping DNS (google.com) | ✅ Werkt | DNS + routing correct |

| Ping IPv6 | ✅ 0% verlies | ~3ms latency |

| fast.com snelheidstest | ✅ Werkt | Volledige bandbreedte |

Een leuk bijeffect: de latency daalde van gemiddeld ~5ms naar ~3ms. De FritzBox voegde een kleine vertraging (hop) toe die nu is weggevallen.

Opschonen na de migratie

Na bevestiging dat alles werkte, zijn er nog twee resterende verwijzingen naar ether2 gevonden en gecorrigeerd die in de migratiefases over het hoofd waren gezien:

- IPv4 firewall: “Cameras geen internet” blockeerde nog op out-interface=ether2 in plaats van pppoe-wan.

- IPv6 firewall: “IoT geen internet” blokkeerde nog op ether2, waardoor IoT-apparaten tijdelijk onbeperkt IPv6 internet hadden.

Ook was er een inactieve statische IPv6-route aanwezig via een niet-bestaande interface (wg-vpn), een overblijfsel uit een eerdere configuratiefase. Die is verwijderd. Afsluitend is een nieuwe baseline-backup gemaakt:

/export file=backup-pppoe-productie-<datum>

Conclusie

De migratie is volledig geslaagd. De FritzBox heeft geen functie meer en kan als reserveapparaat worden bewaard. De MikroTik RB5009 handelt nu het volledige traject af: van glasvezel tot VLAN-segmentatie, firewall, NAT, IPv6, WireGuard VPN en alle zelfgehoste diensten op de NAS.

Wat deze migratie ook illustreert: goede voorbereiding met behulp van AI/LLM (Claude in dit geval) en een roll-back strategie maken het mogelijk om dit soort ingrepen veilig te doen, ook in een ‘productie-thuisnetwerk’. De FritzBox bleef actief totdat elke fase was geverifieerd. Pas daarna is het modem verwijderd.

Technische samenvatting instellingen

| Parameter | Waarde |

| WAN-interface | sfp-sfpplus1 |

| VLAN-interface | vlan6-wan (VLAN ID 6, MTU 1508) |

| Verbindingstype | PPPoE (PAP authenticatie) |

| PPPoE-interface naam | pppoe-wan |

| MTU PPPoE | 1500 |

| MSS clamp | 1452 bytes |

| IPv4 | Vast /32 adres |

| IPv6 prefix | /48 native (via DHCPv6 prefix delegation) |

| ISP | Freedom Internet (AON glasvezel) |

| Router | MikroTik RB5009UPr+S+IN, RouterOS 7.22.1 |

| SFP-module | FRITZ!SFP AON (ACAL BFi ABSFBL3412-20DAC) |